Social Media Security: Instagram mit Sicherheit im Griff

Inzwischen geht bei Social Media nichts mehr ohne Instagram. Ganze Karrieren basieren auf der Plattform, Verkaufserfolge ohnehin. Damit Ihr Account nicht in unberechtigte Hände fällt oder Sie auf Betrüger reinfallen, sollten Sie diese Tipps kennen.

Feindlich übernommene Instagram-Accounts sind eine beliebte Handelsware im Cyber-Untergrund. Mit ihrer Hilfe sehen Spam-Kampagnen oder Troll-Kommentare erheblich glaubwürdiger aus. Daher sollten Sie Ihren Instagram-Account möglichst gut absichern.

Warum es so wichtig ist, sicher mit Social Media umzugehenSocial Media ist Fluch und Segen zugleich: Zeitfresser und unverzichtbares Kommunikationsmedium für uns alle privat sowie auch für Unternehmen, Informationsquelle für Freunde, Familie, Kunden – aber eben auch für Kriminelle. Wussten Sie, dass professionelle Datendiebe mehr als 60 Prozent aller Informationen, die einen Angriff zum Erfolg werden lassen, in weniger als einem Tag per Social Media recherchieren? Wir selbst sind es also, die wir als private oder professionelle Social-Media-Nutzer Cyberkriminellen die Arbeit erleichtern. |

Social Media ist Fluch und Segen zugleich: Zeitfresser und unverzichtbares Kommunikationsmedium für uns alle privat sowie auch für Unternehmen, Informationsquelle für Freunde, Familie, Kunden – aber eben auch für Kriminelle.

Wussten Sie, dass professionelle Datendiebe mehr als 60 Prozent aller Informationen, die einen Angriff zum Erfolg werden lassen, in weniger als einem Tag per Social Media recherchieren? Wir selbst sind es also, die wir als private oder professionelle Social-Media-Nutzer Cyberkriminellen die Arbeit erleichtern.

Hinweis: Alle folgenden Ausführungen beziehen sich auf die iOS-Version von Instagram, da diverse Funktionen nicht per Web-Browser verfügbar sind.

1. Login besser doppelt absichern

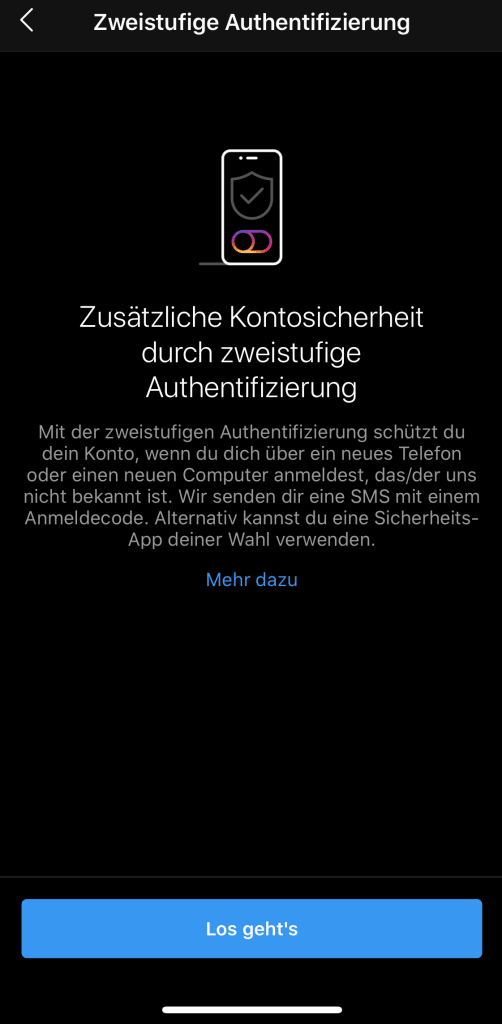

Genau wie Facebook, Twitter und zig andere grosse Online-Angebote, bietet auch Instagram eine Option zur Zwei-Faktor-Authentifizierung. Selbst wenn Sie Ihr Passwort beispielsweis an einen Phisher verlieren, kommt der nicht so ohne weiteres an Ihr Insta-Konto. Aktivieren lässt sich der abgesicherte Login so: Antippen des Männchen-Symbols unten rechts und dann der drei Linien («Burger-Menü») oben rechts. Anschliessend unter «Einstellungen», «Sicherheit» die Option «Zweistufige Authentifizierung» anwählen (Abbildung 1).

Abbildung 1: Zweistufige Authentifizierung

Wir empfehlen das Aktivieren von «Authentifizierungs-App» (Abbildung 2), da dies sicherer ist als der SMS-Versand. Auch wenn bereits eine beliebige Zwei-Faktor-App wie Duo, Google Authenticator oder Microsoft Authenticator installiert ist, muss man kurz das Öffnen des App Stores abwarten. Nach dem Wechsel zurück zu Instagram erkennt die App, dass bereits ein Authenticator installiert ist und verankert sich dort automatisch. Durchs Antippen der Ziffernfolge kopiert die App sie in die Zwischenablage, von wo aus sie sich bei Instagram wieder einfügen lässt.

Abbildung 2: Authentifizierungs-App

2. Hilfe, mein Account dreht frei!

Sollte das Kind schon in den Brunnen gefallen sein – leicht daran zu erkennen, dass der eigene Account Instagram-Posts loslässt, die nicht von Ihnen stammen -, sollten Sie dringend diese beiden Schritte gehen:

- Ändern Sie zuerst Ihr Passwort.

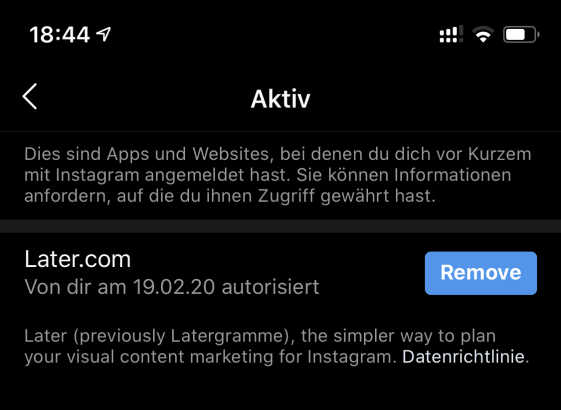

- Prüfen Sie anschliessend, welche Apps oder Webseiten von Drittherstellern auf Ihren Instagram-Account Zugriff haben.

Hierzu nach Klick aufs Männchen und das «Burger-Menü» unter «Einstellungen», «Sicherheit» auf «Apps und Websites» tippen (Abbildung 3). Unter «Aktiv» finden sich sämtliche Drittanbieter, die Zugriff haben. Im Zweifel sämtliche Dienste entfernen und abwarten, ob sich das Posting-Verhalten normalisiert.

Abbildung 3: Zugriff anderer Apps auf Ihren Account

Instagram benachrichtigt Sie per E-Mail, sollte die zum Login verwendete E-Mail-Adresse geändert werden. Sie sollten diese Änderung per Klick auf den entsprechenden Link in der Nachricht sofort rückgängig machen. Wurde gleichzeitig auch das Passwort geändert, müssen Sie sich an Instagram wenden.

3. Wer schreibt mir hier?

Um es Phishern und Spammern schwerer zu machen hat Instagram eine praktische Funktion an Bord: Nach Klick aufs Männchen und das «Burger-Menü» findet sich unter «Einstellungen», «Sicherheit», «E-Mails von Instagram» eine Liste aller Nachrichten (Abbildung 4), die der Dienst in den letzten 14 Tagen an den Kontoinhaber geschickt hat. Findet sich im Posteingang eine E-Mail, die nicht in der Liste aufgeführt ist, versucht Sie jemand aufs Glatteis zu führen.

Abbildung 4: E-Mails von Instagram

Wichtig ist auch zu wissen, dass Instagram nach eigener Auskunft niemals sicherheitsrelevante Nachrichten per Direktnachricht innerhalb der Plattform verschickt, sondern ausschliesslich per E-Mail kommuniziert.

4. Schützen Sie Ihre Privatsphäre!

Hinsichtlich der Privatsphäre-Einstellungen schwimmt Instagram zwischen Facebook (sehr detaillierte Kontrollmöglichkeiten) und Twitter (schwarz/weiss): Ändern Sie die Voreinstellung nicht, sind Ihre Postings für das ganze Internet, also auch für Suchmaschinen und Menschen ohne eigenes Instagram-Konto, zugänglich. Wollen Sie die Sichtbarkeit einschränken, wählen Sie nach Antippen des Männchens unten rechts das Burger-Menü und dann «Einstellungen», «Privatsphäre», «Konto-Privatsphäre» (Abbildung 5). Wählen Sie hier «Privates Konto», müssen Sie jeden Instagram-Nutzer nach Anfrage einzeln bestätigen. Wer Ihnen bereits folgt, ist automatisch berechtigt zum Einblick.

Abbildung 5: Privatsphäre-Einstellungen auf Instagram

Unter «Kommentare» (zu finden unter «Privatsphäre») (Abbildung 6) legen Sie fest, wer kommentieren darf: Jeder, oder nur Abonnenten, Personen, denen Sie folgen oder die Mischung aus beidem. Wichtig ist die ab Werk aktivierte Option «Beleidigende Kommentare verbergen». Instagram zeigt Ihnen Kommentare, die Unschönes enthalten, gar nicht erst an. Ohne dass der Schreiber davon etwas mitbekommt. Dies hilft, den Blutdruck niedrig zu halten.

Abbildung 6: Festlegen, wer Kommentare bei Ihren Beiträgen hinterlassen darf

Um potentiellen Angreifern keine Vorlagen für überzeugende Phishing-E-Mails zu liefern, sollten Sie Ihren Steckbrief (zu finden nach Klick aufs Männchen und dann auf «Profil bearbeiten») so knapp als möglich halten. Insbesondere Hinweise auf den Arbeitgeber (bei privaten Accounts) oder die genaue Fachabteilung (bei mit dem Arbeitgeber verknüpften Accounts) sollten unterbleiben. Andernfalls können Industriespione diese Informationen missbrauchen, um eine Phishing-Attacke noch glaubwürdiger zu machen.

Kommentar